반응형

답

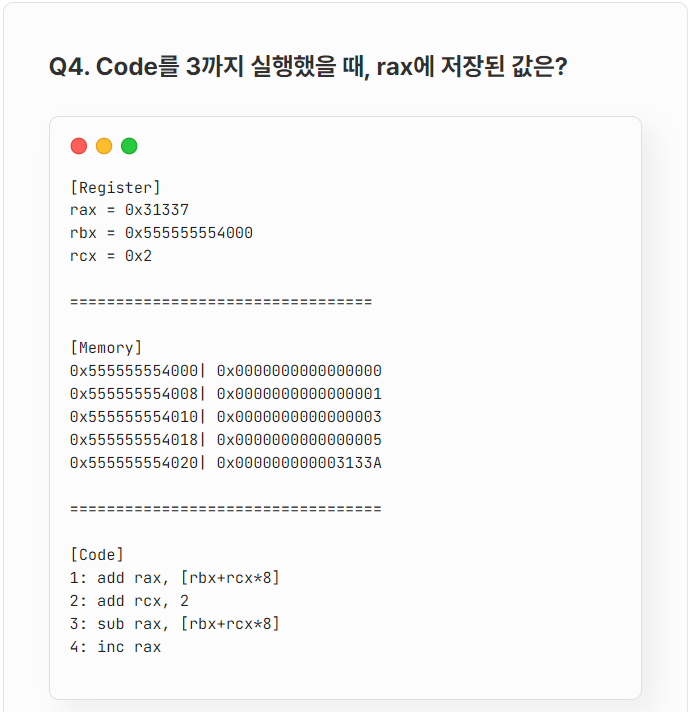

- 기본 지식

- sub: dst에서 src의 값을 뺀다.

- 사용법: sub dst, str

- 코드 해설

- 'add rax, [rbx+rcx*8]': rax는 '0x3133A'이 된다.

- 'add rcx, 2': rcx는 '4'가 된다.

- 'sub rax, [rbx+rcx*8]'

- rbx+rcx*8 = 0x555555554000 + 4*8 = 0x555555554020

- 메모리 값은: 0x3133A

- rax에서 0x3133a를 뺀다: 0x3133a-3133A=0x0

끝

반응형

'hacking > pwnable' 카테고리의 다른 글

| [Dream hack] Quiz: x86 Assembly 1-6 (0) | 2024.05.17 |

|---|---|

| [Dream hack] Quiz: x86 Assembly 1-5 (0) | 2024.05.17 |

| [Dream hack] Quiz: x86 Assembly 1-3 (0) | 2024.05.17 |

| [Dream hack] Quiz: x86 Assembly 1-2 (2) | 2024.05.17 |

| [Dream hack] Quiz: Shellcode-1 (0) | 2024.05.17 |